Историята с „руските хакери“ отиде твърде далеч. Тя не е базирана на каквито и да е твърди доказателства, които са публично достояние, а свързаните с нея новини често са силно преувеличени. Това обаче е проблем само за тези хора, които се притесняват за кампаниите за дезинформация, пропагандата и журналистическите стандарти – а те са един малък сегмент от широката общественост.

Последният правителствен доклад, който претендира да разобличава техническите подробности за руските хекерски атаки, обаче удря далеч от целта и има потенциала да нанесе сериозни щети върху много повече хора и организации.

Съвместният доклад на Министерството на вътрешната сигурност и Федералното бюро за разследване дава на „зловредната руска кибер активност“ закачливото кодово наименование Grizzly Steppe (степна мечка гризли). Този документ създава безкрайни възможности за операции под фалшив флаг, които правителството на САЩ може да приписва на Русия.

Заявената цел на доклада не е да предостави доказателства за руска намеса в президентските избори в САЩ, а да позволи на институции в страната да засичат опити за кибер атаки от руското разузнаване и да докладват за такива инциденти на властите. Докладът трябва да осигури инструкции на мрежовите администратори какво да търсят. За тази цел документът включва специфичен код (YARA), който служи за идентифициране на части от зловреден софтуер.

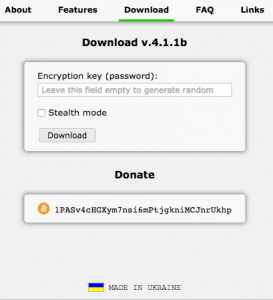

Представеният от властите код служи за идентифициране на софтуер, наречен PAS Tool PHP Web Kit. Някои любопитни специалисти по киберсигурност са открили, че този софтуер може да бъде намерен лесно през Google и да бъде свален от сайта profexer.name. От началото на седмицата този сайт вече не работи, но служители от фирма Feejit, която разработва приставки за сигурност за платформата WordPress, публикуваха снимки на страницата, преди да бъде свалена. В тях се вижда гордо заявление, че софтуерът е направен в Украйна.

Разбира се, не е задължително да се вярва на това – в интернет всеки може да е отвсякъде. Вероятният разработчик на зловредния софтуер е активен потребител в рускоезичен хакерски форум под псевдонима Profexer. Там той рекламира програмата PAS, която е безплатна, и благодари на хората, които са го спонсорирали – даренията варират от няколко до няколкостотин долара.

Програмата представлява т.нар. „уеб черупка“ – софтуер, който хакерите инсталират на инфилтрираните сървъри, за да може източването на информация да изглежда като легитимна операция. Съществуват много подобни програми, като PAS е често срещана. „Този софтуер се използва от стотици, ако не и от хиляди хакери – често свързани с Русия, но и такива от останалата част от света, ако се съди по постовете във форумите“, коментира Робърт Грахам от Errata Security.

Посочената в доклада на щатското разузнаване версия на PAS не е най-актуалната. „Човек би очаквал руското разузнаване да разработи собствени инструменти или поне да използва най-новите версии на софтуера от външни източници“, отбелязва Марк Маудър от Feejit.

Но отново не е задължително да се очаква определено поведение. Всеки хакер, независимо дали свързан с Русия или не, може да използва каквито инструменти намира за удобно, включително стара версия на безплатна програма, разработена в Украйна. Дори зловреден софтуер като Xagent – свързван с атаки от хакерска група Fancy Bear, на която се преписват връзки с руското разузнаване – може да бъде използван от всеки с необходимите технически познания. През октомври 2016 г. разработчикът на антивирусни програми ESET обяви, че разполага с целия сорс код на Xangent. След като ESET са успели да с сдобият с него, вероятно и други могат да го направят.

След като правителството на САЩ твърдо свърза PAS със спонсорирани от Русия хакерски атаки, това е покана за всеки дребен играч да го използва, тъй като всяка вреда ще бъде приписвана на руската разузнавателна дейност и няма да бъдат търсени истинските виновници (това се отнася и за Xangent, който също е споменат в доклада). Щатското правителство не помогна и като публикува списък с IP адреси, свързани с руските атаки. Повечето от адресите нямат очевидна връзка с Русия, а много от тях са от анонимната мрежа Tor. Всеки и навсякъде би могъл да ги използва.

Microsoft Word е софтуер, разработен в САЩ. Въпреки това, всеки може да го използва – дори, представете си – служител на руското разузнаване! По същия начин, базиран в САЩ хакер, целящ да открадне пароли или номера на кредитни карти, или просто искащ да се похвали, може да използва всякакъв наличен софтуер – включително продукти, разработени в Русия или Украйна.

Объркването вече е налице. Миналата събота Washington Post съобщи, че „код, свързан с руската хакерска операция, наречена Grizzly Steppe“ е бил открит в лаптоп в електрическа компания във Вермонд. Това предизвика серия от пресилени коментари на политици за това как Русия се опитва да хакне електропреносната мрежа на САЩ. В последствие обаче се оказа, че компютърът дори не е бил свързан с компютърната мрежа на компанията.

При всички случаи, откриването на програмата PAS на някой компютър и надлежното алармиране на властите е изключително вероятно да се окаже фалшива тревога. Хиляди самостоятелно действащи хакери и хакерски групи постоянно разпращат милиони подвеждащи имейли, целящи да накарат неподозиращи потребители да кликнат на линкове, които да дадат достъп до личните им компютри. Сега всички те имат силен стимул да използват руски зловреден софтуер за целите си в САЩ.

Същевременно за руските разузнавачи това създава възможности – освен ако наистина са толкова мързеливи, колкото ги представя щатският доклад. Те на свой ред биха могли да преминат към използване на зловреден софтуер, разработен от чуждоезични експерти. След като хакерски атаки биват приписвани на руското правителство на базата на руски фрази в кода на програмите и други косвени доказателства, а щатските власти се чувстват удобно с тази логика, руските разузнавачи трябва само да преминат на софтуер, включваш китайски или, да речем, германски фрази.

Разузнавателната общност на САЩ се превръща в зрелище заради политическия натиск от страна на отиващата си администрация и някои „ястреби“ в Конгреса. На това трябва да се сложи край. Невъзможно е да определяш виновници за хакерски атаки на базата на лесно достъпен софтуер и IP адреси. Още повече, че не и нужно: организациите и отделните потребители трябва да се стремят да предотвратят атаките, а не да си играят на обвинения, след като щетите са вече нанесени.

Най-полезната част от доклада на щатското разузнаване е, иронично, най-очевидната и обикновената – тази, занимаваща се със съвети за превенция. Там се дават съвети софтуерът да се обновява редовно, служителите да бъдат обучавани на киберсигурност, администраторските права да бъдат ограничавани и да се използват силни антивирусни системи. В повечето случаи това би държало надалеч руските, китайските и домашните хакери. Демократическата партия щеше да има полза от тези съвети преди да бъде хакната. Жалко, че или никой не им ги е дал, или са ги игнорирали.